Tóm lại: Các công ty công nghệ đã đầu tư thời gian và công sức đáng kể vào việc phát hiện và chặn các email đáng ngờ dựa trên nội dung văn bản của chúng. Tuy nhiên, những kẻ lừa đảo đang tìm ra những cách mới để trốn tránh các biện pháp bảo mật này, như được minh họa bởi một chiến dịch gần đây tìm cách đánh cắp tài khoản bằng cách gửi email mà không có bất kỳ văn bản nào, nhắm mục tiêu đến nhân viên trong nhiều ngành khác nhau.

Các nhà nghiên cứu bảo mật tại Inky gần đây đã phát hiện một loạt các email lừa đảo vượt qua một số bộ lọc thư rác thông thường bằng cách sử dụng tệp đính kèm hình ảnh và mã QR. Các trò gian lận dường như không có mục tiêu cụ thể nhưng tất cả đều cố gắng đánh cắp thông tin đăng nhập của nhân viên.

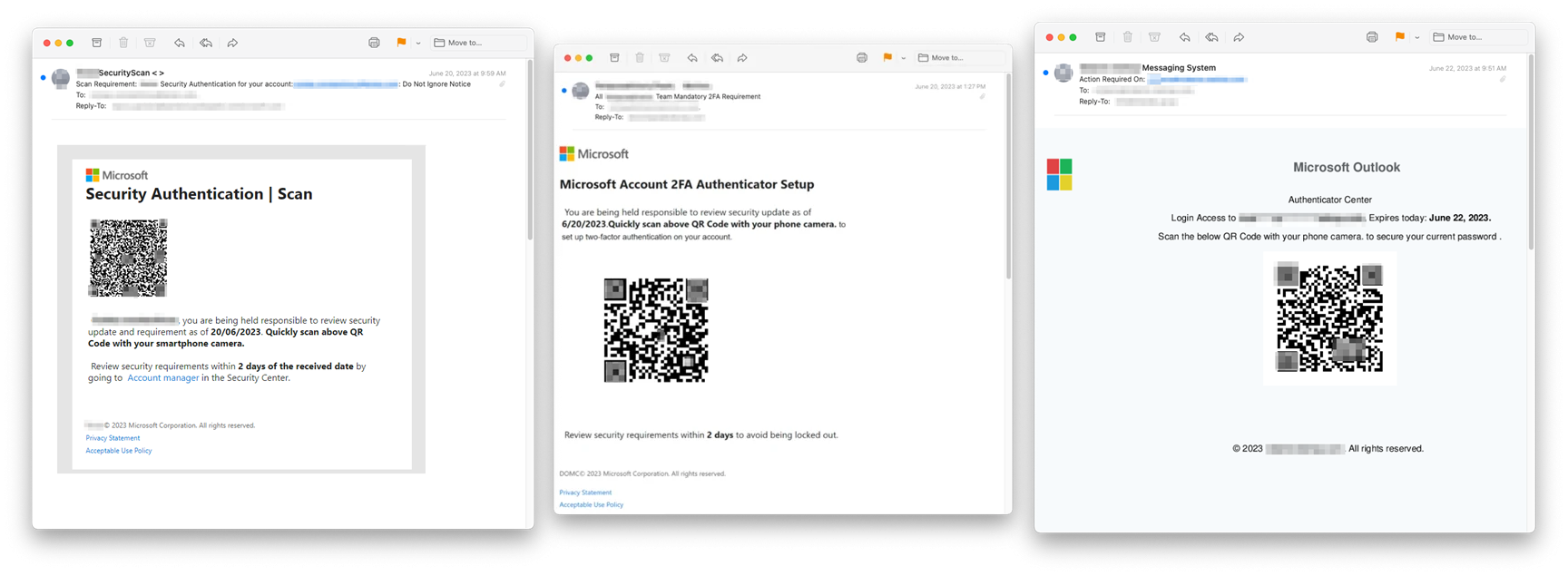

Những email độc hại này thường giả dạng là bộ phận hỗ trợ của Microsoft hoặc chủ nhân của nạn nhân, thường được gửi từ các tài khoản chuyên nghiệp chính hãng đã bị xâm phạm trước đó. Các email thường yêu cầu người nhận trợ giúp khôi phục mật khẩu hoặc kích hoạt xác thực hai yếu tố, thường áp dụng một cảm giác cấp bách mạnh mẽ – một chiến thuật phổ biến trong các vụ lừa đảo.

Nhiều hệ thống bảo mật email được định cấu hình để phát hiện email lừa đảo bằng cách quét văn bản của chúng để tìm các cụm từ thường liên quan đến lừa đảo. Các email mà Inky đã phát hiện trốn tránh các biện pháp bảo mật này do không có văn bản HTML.

Thay vào đó, những kẻ tấn công tạo nội dung email trong tệp đính kèm hình ảnh. Các nền tảng email tự động hiển thị điều này trong trường chính, đánh lừa người nhận tin rằng hình ảnh là email thực. Inky đã chống lại chiến thuật này bằng cách sử dụng OCR (nhận dạng ký tự quang học), quét và trích xuất văn bản từ hình ảnh và tệp PDF, do đó làm cho chúng có thể nhận dạng được bằng các bộ lọc thư rác khác.

Các tin nhắn cũng bao gồm mã QR được nhúng, hướng nạn nhân đến các trang web lừa đảo bắt chước màn hình đăng nhập tài khoản Microsoft. Những kẻ tấn công sau đó tiến hành đánh cắp thông tin đăng nhập. Các trang giả mạo này được thiết kế một cách thuyết phục và các URL chứa địa chỉ email của người nhận để tạo cảm giác sai lầm về tính hợp pháp.

Inky đã gặp hơn 500 email như vậy nhắm đến nhiều tổ chức khác nhau ở cả Hoa Kỳ và Úc. Nạn nhân bao gồm một nhà khảo sát đất đai, một công ty ván sàn, tổ chức phi lợi nhuận, công ty quản lý tài sản, công ty tư vấn, v.v. Cơ sở mục tiêu rộng cho thấy những kẻ tấn công đang giăng một mạng lưới rộng để tăng cơ hội thành công.

Khi một email yêu cầu thông tin tài khoản, người dùng nên kiểm tra tỉ mỉ địa chỉ email của người gửi và URL của bất kỳ trang nào giống với màn hình đăng nhập. Nếu khả thi, liên hệ với người gửi thông qua các kênh liên lạc thay thế là một cách hiệu quả để xác thực nguồn gốc của email. rõ ràng là bạn không nên quét mã QR từ các nguồn không xác định.