Tuy nhiên, công ty an ninh mạng toàn cầu Kaspersky cho biết nhiều nhóm ransomware hiện đang khai thác RDP để tấn công nhiều doanh nghiệp hơn.

Mới đây, Kaspersky vừa tiết lộ sự sụt giảm trong các cuộc tấn công Bruteforce nhắm vào những người làm việc từ xa ở Đông Nam Á. Đây là một tin tốt, tuy nhiên, người dùng cũng cần lưu ý về tình hình an ninh mạng trong khu vực.

Giao thức Remote Desktop Protocol (RDP) là một giao thức độc quyền của Microsoft cung cấp cho người dùng một giao diện để kết nối với một máy tính khác trên mạng. RDP được sử dụng rộng rãi bởi các quản trị viên hệ thống và người dùng không có kỹ thuật để điều khiển máy chủ và các PC khác từ xa.

Một cuộc tấn công Bruteforce.Generic.RDP cố gắng tìm thông tin đăng nhập RDP hợp lệ bằng cách sử dụng phương pháp thử và sai để phát hiện tất cả các kết hợp có thể xảy ra cho đến khi tìm thấy mật khẩu chính xác. Kẻ tấn công sẽ có quyền truy cập từ xa vào máy chủ mục tiêu sau khi tấn công thành công.

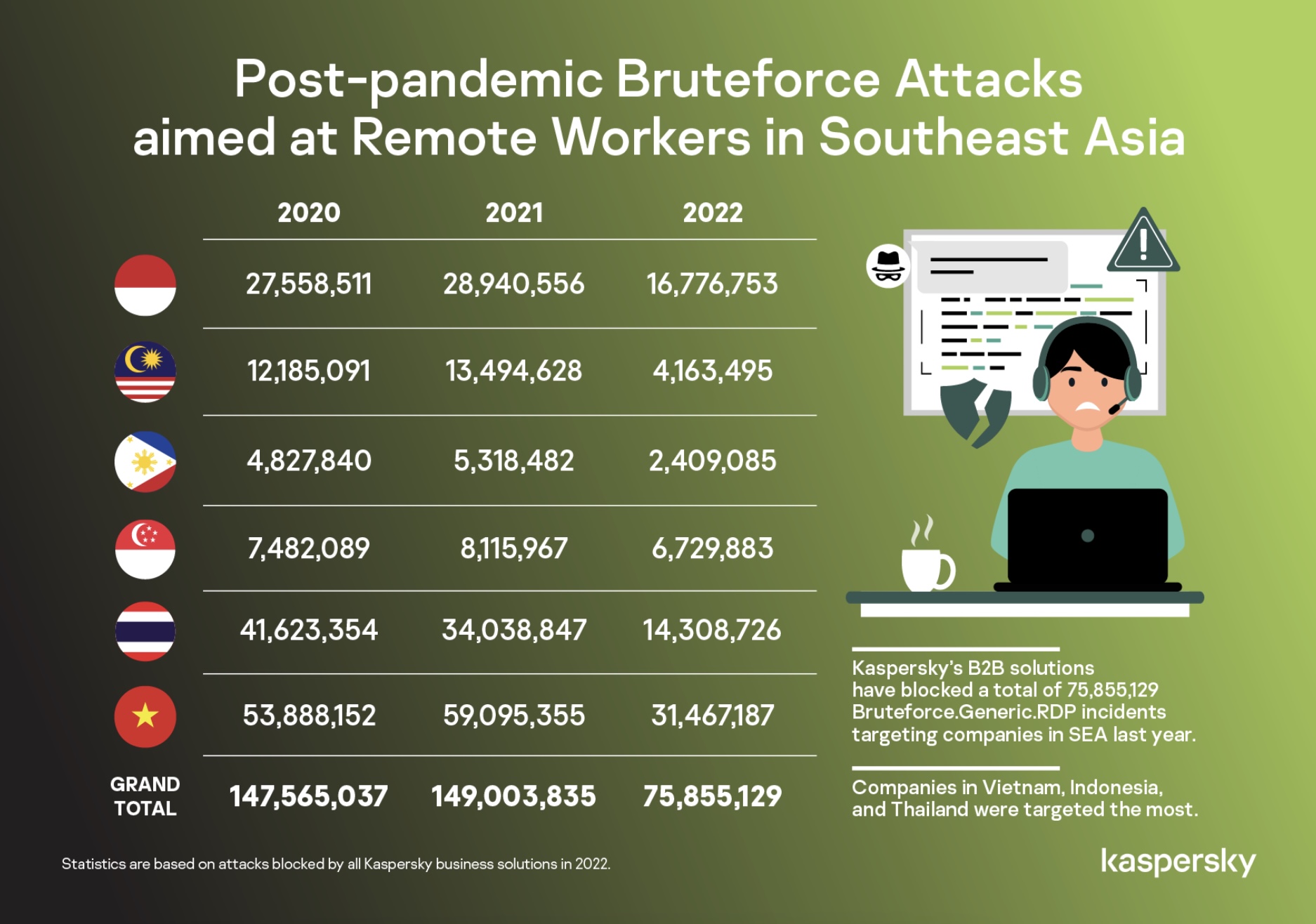

Dữ liệu đo từ xa của Kaspersky cho thấy các giải pháp B2B của công ty đã chặn tổng cộng 75.855.129 cuộc tấn công Bruteforce.Generic.RDP nhắm vào các doanh nghiệp ở Đông Nam Á vào năm 2022 so với 149.003.835 trường hợp vào năm 2021. Theo ghi nhận, các công ty ở Việt Nam, Indonesia và Thái Lan bị tấn công nhiều nhất chỉ tiêu.

Ông Yeo Siang Tiong, Tổng Giám đốc Kaspersky Đông Nam Á, giải thích: “Trong số gần 150 triệu cuộc tấn công Bruteforce nhắm vào các doanh nghiệp trong khu vực vào năm 2021, con số đó đã giảm một nửa vào năm 2022. Làm việc từ xa bằng khuôn mặt hoặc kết hợp, nghĩa là có ít nhân viên hơn trong khu vực đang làm việc xa hơn so với đỉnh điểm của đại dịch vào năm 2016, 2022 và 2021. Tuy nhiên, nhìn vào bối cảnh mối đe dọa rộng lớn hơn, các chuyên gia của chúng tôi nhận thấy ngày càng có nhiều nhóm ransomware khai thác RDP để giành quyền truy cập ban đầu vào các doanh nghiệp. Đây là điều mà đội an ninh nên hết sức chú ý.”

Ông Yeo Siang Tiong, Tổng Giám đốc Kaspersky Đông Nam Á

Một báo cáo gần đây của Kaspersky đã tiết lộ kỹ thuật phổ biến nhất để giành quyền truy cập ban đầu giữa các nhóm ransomware: khai thác các dịch vụ bên ngoài. Cả 8 nhóm ransomware được đề cập trong báo cáo đều hoạt động chủ yếu dưới dạng Dịch vụ Ransomware (RaaS – Ransomware as a Service), bao gồm Conti, Pysa, Clop (TA505), Hive, RagnarLocker, Lockbit, BlackByte, và BlackCat. Các nhóm này sử dụng tài khoản hợp lệ, thông tin đăng nhập bị đánh cắp hoặc Bruteforce để có quyền truy cập vào mạng của nạn nhân. Báo cáo cũng lưu ý rằng tất cả các nhóm ransomware đã sử dụng RDP mở để có quyền truy cập hệ thống ban đầu vì đây là cách dễ dàng nhất.

Phương pháp tốt nhất để bảo vệ hệ thống của bạn khỏi các cuộc tấn công liên quan đến RDP là ‘ẩn’ nó đằng sau VPN và cấu hình nó cho phù hợp. Ngoài ra, sử dụng mật khẩu mạnh cũng rất quan trọng để bảo vệ người dùng khỏi các mối đe dọa từ RDP.

Để giảm rủi ro và tác động của cuộc tấn công bằng mã độc tống tiền do RDP Bruteforce gây ra, các chuyên gia của Kaspersky cũng khuyến nghị triển khai khái niệm phòng thủ toàn diện để trang bị, thông báo và hướng dẫn các công ty trong trò chơi. và Phản hồi (XDR).